Jailbreak : un spyware chinois permet de récupérer les informations personnelles d'un appareil jailbreaké

par yaminUne opération de grande envergure menée lors d'un mouvement de militants en Chine permet de remettre en cause la sécurité des appareils jailbreakés.

Lacoon, expert dans la sécurité mobile, vient de faire une découverte très intéressante lors d’un mouvement effectué par des militants chinois à Hong-kong. En effet, lors de ce mouvement, de nombreux utilisateurs ont reçu, via WhatsApp, un message anonyme les invitant à installer une application qui permettra "d’organiser correctement le rassemblement". Mais au final rien de tout cela, puisque l’application n’est rien d’autre qu’un spyware, connu sous le nom de Xsser MRAT.

Lacoon explique avec précision comment l’outil parvient à transmettre des données sans que l’utilisateur ne s’en rende compte. Disponible sous forme de .deb, l’installation du spyware a été coordonnée pour être "cross-plateforme" s’installant à la fois sous Android, et sous sur iOS. Toujours selon l’expert en sécurité, une attaque d’une telle envergure n’aurait pu être effectuée que par une grande organisation, ou le gouvernement chinois lui-même. L’hypothèse est soutenue par le fait que les serveurs de réception des données ont été particulièrement bien protégés empêchant d’identifier le propriétaire.

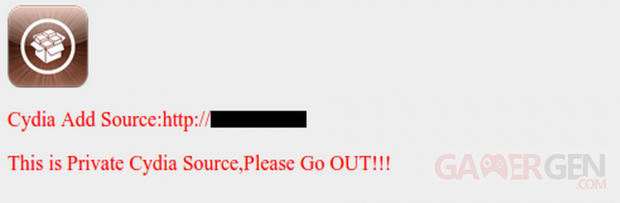

Cependant, pour que l’outil s’installe sur iOS, il faut que l’appareil soit jailbreaké. Le message invite ainsi l’utilisateur à ajouter une source Cydia puis d’installer le paquet incriminé.

Une fois installé, le paquet envoie certaines informations immédiatement telles que l’IMEI, le numéro de téléphone ou encore l’adresse MAC. Mais ce n’est que la partie émergée de l’iceberg. En effet, il installe également un service qui permet d’envoyer, au prochain redémarrage de l’appareil, une quantité impressionnante de données personnelles telles que :

- L’ensemble du carnet d’adresses ;

- Toute la base de données des SMS ;

- Le journal d’appels ;

- Les différents lieux fréquentés par l’utilisateur qui ont été stockés sur l’appareil ;

- Les photos ;

- Les données d’une application de messagerie populaire en Chine que nous pouvons retranscrire sous le nom de Tencent Archive ;

- Ainsi que les mots de passes et autres informations d’identification stockées par l’appareil.

Pour ce dernier point, Lacoon ne précise pas si les données d’identification transmises ont été décryptées. Et comme si cela ne suffisait pas, Xsser MRAT est un paquet dynamique qui permet d’envoyer, au fur et à mesure, les nouvelles données de l’utilisateur.

Si certains utilisateurs iOS ne voient pas une menace directe de ce spyware puisqu’il faut ajouter une source et installer volontairement le paquet, Lacoon préconise tout de même de porter une grande attention aux liens d’installation reçus qui pourrait s’adapter en fonction de l’évènement afin d’appâter les utilisateurs, par exemple lors des rencontres sportives...

Les utilisateurs n'ayant pas jailbreaké leurs appareils n'ont pas besoin de s'inquiéter de ce spyware.

L'accès à la source Cydia depuis un ordinateur a été protégé...

L'accès à la source Cydia depuis un ordinateur a été protégé...

News également signalée par MDProz sur nos forums.