Un iOS 7.0.7 pour (très) bientôt ?

En fin de semaine dernière, Apple a publié une mise à jour de ses appareils qui corrige une faille assez inquiétante sur le protocole SSL. D'ailleurs, si Apple a décidé "d'abandonner" l'iPhone 3Gs et l'iPod touch 4G, la firme à la pomme n'a pas hésité à leur construire une nouvelle mise à jour pour pallier à cette faille de sécurité. Même les hackeurs, dont MuscleNerd, ont vivement conseillé de faire la mise à jour puis de rejailbreaker puis les iOS 7.0.6 et 6.1.6 n'apportent aucune correction aux failles utilisées par les logiciels de jailbreak.

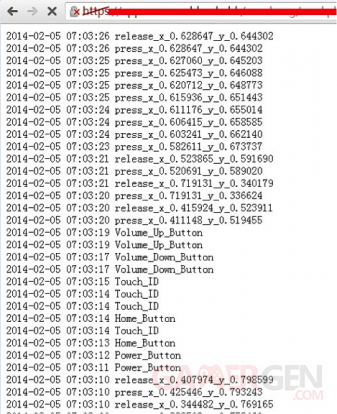

L'actualité n'a même pas fini de parler de cette faille qu'un nouvel exploit vient d'être découvert par les chercheurs de l'entreprise américaine FireEye, expert en sécurité informatique. Cet exploit permet, à quiconque sait l'utiliser, de scanner l'ensemble des activités de l'utilisateur puis de les envoyer vers un serveur distant sans que l'utilisateur ne puisse s'en rendre compte. Pamis ces activités il y a les touches tapés au clavier, les appuis sur les touches de volumes et les pressions sur le TouchID.

Le plus inquiétant, c'est que la faille est présente d'origine sur iOS et que tous les appareils sont affectés, qu'ils soient jailbreakés ou non. La capture des évènements est faite en utilisant le système du multitâche de l'iOS.

Nous avons mis au point une application permettant le suivi des appareils sous iOS 7.0.X. Cette application permet de suivre un certain nombre d'événements, puis de les envoyer à un serveur distant comme présenté sur l'image ci-dessous. [...] Notez que l'appareil cible est un iPhone 5s, sous iOS 7.0.4 et non jailbreaké. Nous avons également vérifié que la faille était bien présente sur les iOS 7.0.5, 7.0.6 et 6.1.x. [...]

Sur un billet, maintenant supprimé, FireEye déclarait avoir réussi à introduire une application sur l'App Store utilisant cette faille sans aucun problème. Les chercheurs sont en collaboration avec Apple qui affirme s'être déjà mis au travail afin de sortir, au plus vite, un correctif.